Dlaczego Twój router domowy to najsłabsze ogniwo w cyberbezpieczeństwie

Większość z nas obawy o bezpieczeństwo cyfrowe kieruje w stronę komputerów lub podejrzanych wiadomości e-mail. Zapominamy przy tym o urządzeniu, które stanowi centrum domowej sieci – routerze. To właśnie ta skrzynka, będąca bramą do internetu dla wszystkich naszych smartfonów, laptopów i telewizorów, bywa krytycznym, a zaniedbanym punktem. Jej podatność na ataki wynika z trzech powodów: naszej nieuwagi, skomplikowanej konfiguracji oraz ogromu podłączonych do niej urządzeń. Router zwykle konfigurujemy tylko raz, przy instalacji, i potem o nim zapominamy. Tymczasem jego oprogramowanie układowe, podobnie jak system w komputerze, potrzebuje regularnych aktualizacji, które naprawiają krytyczne luki. Pominięcie ich to jak pozostawienie frontowych drzwi domu na oścież.

Interfejsy do zarządzania routerami często przytłaczają użytkowników swoją złożonością, co zniechęca do jakichkolwiek zmian. W efekcie wiele osób zostawia fabryczne, powszechnie znane hasła administratora. To prosta droga do kłopotów. Osoba, która przejmie kontrolę nad panelem, może nie tylko przechwytywać ruch sieciowy, ale też przekierować nas na fałszywe strony czy włączyć urządzenie do botnetu. W ten sposób router zmienia się w ukrytego wroga we własnym domu.

Ryzyko potęguje lawinowo rosnąca liczba podłączonych gadżetów. Każda inteligentna żarówka, kamera czy konsola to potencjalna furtka. Gdy router jest źle zabezpieczony, przejęcie nawet mało istotnego urządzenia IoT może stać się przyczółkiem do ataku na całą sieć i wrażliwe dane. Zabezpieczenie tego urządzenia nie jest więc fanaberią, lecz podstawową higieną cyfrową – cyfrowym odpowiednikiem zamknięcia drzwi na klucz. Kilka prostych kroków, jak zmiana domyślnych haseł, włączenie silnego szyfrowania WPA3 i regularne aktualizacje, buduje fundament bezpieczeństwa dla całego gospodarstwa domowego.

Jak działa model Zero Trust i dlaczego zaczyna się od segmentacji sieci

Klasyczne modele bezpieczeństwa, oparte na koncepcji „twierdzy”, zakładają istnienie zaufanej sieci wewnętrznej chronionej zaporą. Filozofia Zero Trust odrzuca to założenie, uznając, że zagrożenie może nadejść z każdego miejsca, także z wnętrza organizacji. Jej sednem jest zasada „nigdy nie ufaj, zawsze weryfikuj”. Każda próba dostępu do zasobów, niezależnie od źródła, musi przejść rygorystyczną kontrolę. Jednak sama ta idea pozostaje jedynie teorią bez konkretnych mechanizmów. Dlatego praktyczne wdrożenie Zero Trust nierozerwalnie wiąże się z segmentacją sieci, która stanowi jego materialną podstawę.

Segmentacja to dzielenie jednej, rozległej sieci na mniejsze, logicznie odizolowane strefy. Można to porównać do podziału otwartej przestrzeni biurowej na osobne pomieszczenia z kontrolą dostępu. Nawet jeśli intruz znajdzie się w budynku, nie będzie mógł swobodnie przemieszczać się między wszystkimi działami. W świecie IT oznacza to odseparowanie np. serwerów finansowych, systemów kadrowych i urządzeń IoT. Ruch między tymi strefami jest wtedy ściśle regulowany przez precyzyjne polityki. Atakujący, który przejmie kontrolę nad jednym urządzeniem, nie może już swobodnie przeskakiwać po sieci w poszukiwaniu łupu – jego działania zatrzymują się na granicy segmentu.

Bez głębokiej segmentacji egzekwowanie zasady „zawsze weryfikuj” jest niezwykle trudne. W płaskiej sieci użytkownik po udanej weryfikacji często uzyskuje zbyt szeroki dostęp. Segmentacja tworzy naturalne punkty kontrolne, w których można stosować polityki Zero Trust. Na przykład, inżynier z działu rozwoju, choć ma dostęp do serwerów testowych, przy każdej próbie połączenia z segmentem produkcyjnym będzie musiał przejść dodatkową, kontekstową autoryzację. W ten sposób segmentacja nie jest celem samym w sobie, lecz koniecznym narzędziem umożliwiającym stopniowe i realne wdrażanie filozofii Zero Trust, radykalnie ograniczając zasięg potencjalnego incydentu.

Mapowanie Twojego domu: Które urządzenia powinny trafić do osobnych stref sieciowych

Tworzenie odrębnych stref sieciowych w domu przypomina planowanie miasta – niektóre dzielnice wymagają większej ochrony, inne mogą być bardziej otwarte. Kluczem jest logiczne pogrupowanie urządzeń według ich funkcji, wrażliwości danych oraz poziomu zaufania. Dzięki takiemu podziałowi, incydent z jednym urządzeniem nie sparaliżuje od razu całej sieci.

Do najbardziej strzeżonej strefy, naszego cyfrowego „sanctum”, powinny trafić urządzenia z najcenniejszymi danymi. Są to komputery osobiste i służbowe, serwery NAS ze zdjęciami i dokumentami oraz smartfony. To na nich logujemy się do banków i poczty, więc ich izolacja jest absolutnym priorytetem. W osobnej, równie chronionej strefie warto umieścić sprzęt związany z fizycznym bezpieczeństwem domu: inteligentne zamki, kamery czy centrale alarmowe. Ich potencjalne zhakowanie niesie bezpośrednie, realne zagrożenie.

Do strefy przeznaczonej dla urządzeń IoT lub gości należy przypisać gadżety, które nie potrzebują dostępu do wrażliwych danych. Mowa o inteligentnych żarówkach, głośnikach, telewizorach, konsolach czy drukarkach. Wiele z nich ma słabe zabezpieczenia i rzadkie aktualizacje, więc stanowią potencjalne ryzyko. Ich odseparowanie uniemożliwia im inicjowanie połączeń w stronę naszej głównej strefy. To samo dotyczy urządzeń odwiedzających – ich laptopy i telefony to nieznany element, który nie powinien widzieć wewnętrznej komunikacji naszej sieci.

Wyobraźmy sobie sytuację, w której smart TV z podejrzaną aplikacją łączy się z zewnętrznym serwerem. Dzięki segmentacji, nawet jeśli do tego dojdzie, urządzenie to nie uzyska dostępu do dysku NAS z dokumentami w innej strefie. Konfiguracja może wydawać się techniczna, ale wiele nowoczesnych routerów oferuje proste kreatory tworzenia sieci. To inwestycja czasu, która znacząco podnosi poziom cyberhigieny, działając jak śluza w statku – nawet gdy jedna komora ulegnie zalaniu, cały okręt pozostaje na wodzie.

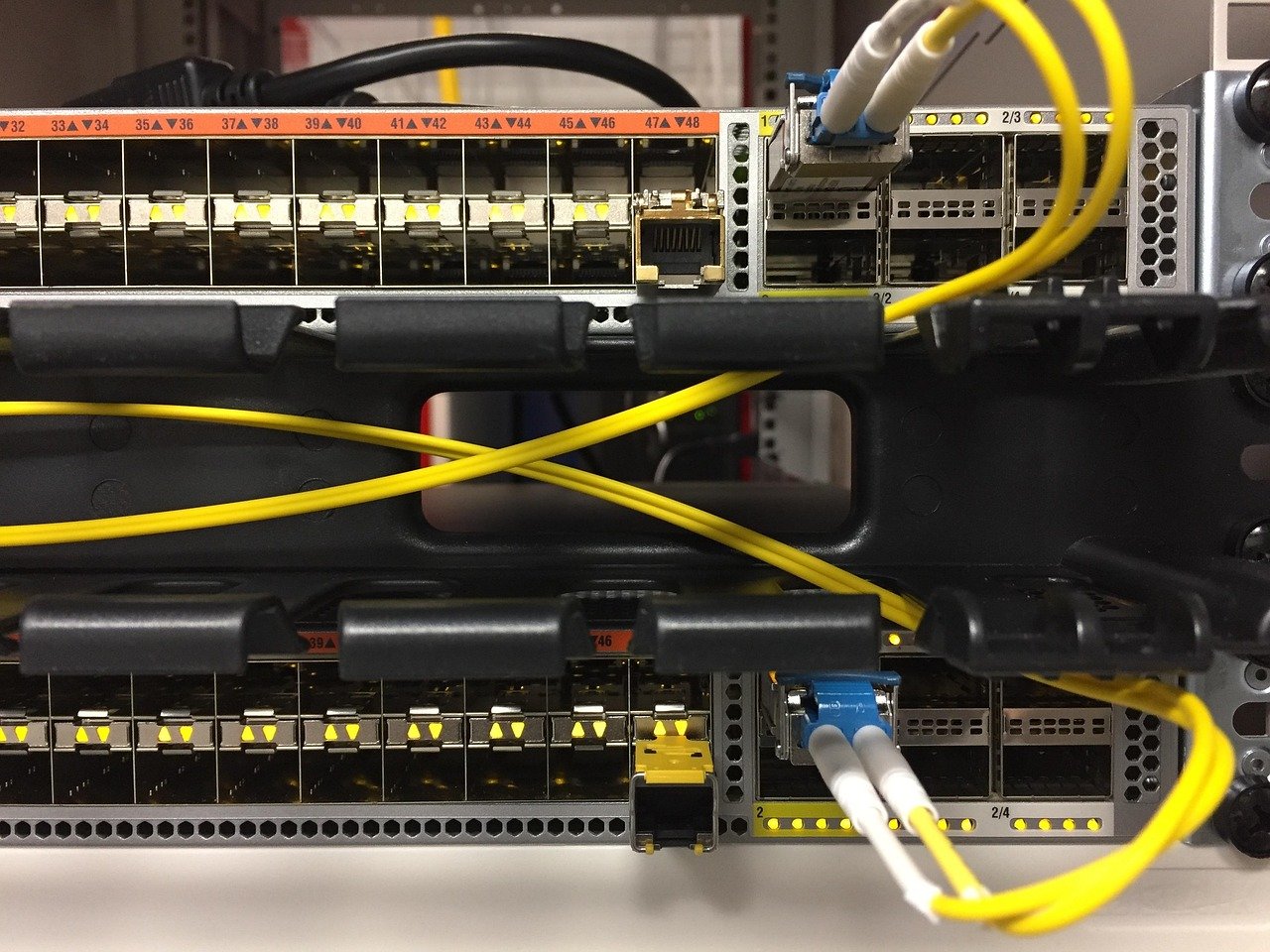

Konfiguracja krok po kroku: Tworzenie VLAN-ów w routerze dla początkujących

Skonfigurowanie VLAN-ów w domowym routerze może brzmieć jak zadanie dla eksperta, ale jest logicznym i przystępnym sposobem na uporządkowanie sieci. VLAN to wirtualna sieć lokalna, która dzieli fizyczne łącze routera na kilka odrębnych, logicznych sieci. Wyobraź to sobie jako stworzenie w jednym mieszkaniu niewidzialnych pokoi dla domowników, gości i systemów alarmowych – każde pomieszczenie ma swoje zasady, ale wszystkie korzystają z tych samych drzwi wejściowych. W praktyce pozwala to odseparować np. sieć gościnną od głównej lub wydzielić urządzenia IoT.

Aby rozpocząć **konfigurację krok po kroku**, najpierw zaloguj się do panelu administracyjnego routera, wpisując jego adres IP w przeglądarce. Następnie odszukaj sekcję „Sieć LAN”, „VLAN” lub „Switch” – w modelach dla konsumentów opcja ta bywa ukryta w ustawieniach zaawansowanych. Twoim zadaniem będzie utworzenie nowego VLAN-u i nadanie mu unikalnego identyfikatora (ID), np. 10 dla sieci głównej i 20 dla gościnnej. Kluczowym etapem jest przypisanie fizycznych portów LAN w routerze do konkretnych VLAN-ów. Port przypisany do VLAN 20 będzie obsługiwał wyłącznie sieć gościnną. Pamiętaj, by jeden port (zwykle oznaczony jako „untagged” dla VLAN 1) zachować do zarządzania routerem.

Kolejny krok to skierowanie ruchu z nowych VLAN-ów do internetu. W ustawieniach serwera DHCP w routerze utwórz osobną pulę adresów IP dla każdej sieci wirtualnej, np. 192.168.20.100-150 dla VLAN 20. Dzięki temu podłączane urządzenia automatycznie otrzymają adres z właściwego zakresu. Na koniec warto zajrzeć do zapory ogniowej (firewall), gdzie można zdefiniować reguły, blokując lub zezwalając na komunikację między VLAN-ami. Po zapisaniu ustawień i restarcie routera zyskasz uporządkowaną, wielowarstwową sieć działającą na jednym fizycznym urządzeniu.

Bezpieczna strefa dla gości: Jak odizolować sieć Wi-Fi odwiedzających od Twoich danych

Gdy goście pytają o hasło do Wi-Fi, chętnie je podajemy. Udostępnianie jednak głównej sieci wiąże się z ryzykiem. Nieznane urządzenia mogą nieświadomie wprowadzić zagrożenie, a bardziej wtajemniczeni użytkownicy potencjalnie uzyskać wgląd w udostępnione zasoby. Rozsądnym rozwiązaniem jest stworzenie odizolowanej sieci dla gości. Ta funkcja, dostępna w większości nowych routerów pod nazwą „Sieć dla gości”, włącza się kilkoma kliknięciami.

Główną zaletą jest automatyczne rozdzielenie ruchu. Urządzenia podłączone do sieci gościa znajdują się za wirtualną barierą – mają internet, ale nie widzą komputerów, drukarek ani centrum multimedialnego w Twojej domowej sieci. Działa to na podobnej zasadzie co sieć hotelowa. Warto dla tej sieci ustawić mocne, odmienne od głównego hasło i rozważyć jego okresową zmianę, np. po większym przyjęciu.

Sieć dla gości daje też dodatkowe możliwości kontroli bez ingerencji w codzienne korzystanie z internetu. Często można dla niej ustawić limit pasma, by goście nie spowolniali kluczowych połączeń, lub zaplanować czas jej działania, np. automatyczne wyłączanie w nocy. To narzędzie ma charakter prewencyjny i buduje kulturę bezpieczeństwa. Daje spokój, gdy dzieci zapraszają kolegów, a podczas spotkań biznesowych chroni wrażliwe dane. To prosty, a często pomijany krok w budowaniu inteligentnego domu.

IoT pod kontrolą: Zabezpieczenie inteligentnych żarówek, głośników i kamer w osobnym VLAN-ie

Inteligentne urządzenia domowe oferują wygodę, lecz często kosztem bezpieczeństwa. Wielu producentów przedkłada łatwość użytkowania nad solidną ochronę, czyniąc z nich podatne punkty wejścia. Skuteczną strategią obrony jest fizyczne odseparowanie całego ekosystemu IoT od głównej sieci. W praktyce sprowadza się to do utworzenia osobnego VLAN-u wyłącznie dla tych gadżetów. Działanie to przypomina wydzielenie w mieszkaniu przedpokoju dla gości – inteligentne urządzenia są w nim odizolowane od pomieszczeń z najcenniejszymi dobrami.

Izolacja w osobnym VLAN-ie przynosi kilka korzyści. Przede wszystkim, nawet jeśli któreś z urządzeń, np. głośnik, zostanie zhakowane, atakujący nie przeskoczy z niego na laptop z danymi bankowymi. Komunikacja między sieciami jest domyślnie zablokowana, co stawia fizyczną barierę. Co ważne, separacja pozwala też na lepszą kontrolę nad samymi urządzeniami IoT. Możemy świadomie zezwolić głównej sieci na inicjowanie połączeń w ich stronę (by sterować żarówką z telefonu), jednocześnie blokując kamerom niekontrolowane próby łączenia się z internetem, ograniczając wyciek danych.

Wdrożenie takiego rozwiązania wymaga odrobiny konfiguracji. Należy zalogować się do panelu routera, znaleźć opcje VLAN lub zaawansowane ustawienia sieci gościnnej i utworzyć nową sieć z odrębną nazwą (SSID) i zakresem adresów IP. Kluczowe jest wyłączenie opcji pozwalającej urządzeniom w tej sieci na komunikację między sobą oraz z siecią główną. Po zapisaniu ustawień wszystkie inteligentne gadżety łączymy z nowym, wydzielonym Wi-Fi. Dla pełnego spokoju warto też regularnie sprawdzać aktualizacje oprogramowania samych urządzeń IoT.

Testowanie i utrzymanie: Jak sprawdzić, czy Twoja nowa sieć faktycznie jest bezpieczna

Wdrożenie nowej architektury sieciowej to dopiero początek drogi. Prawdziwe wyzwanie stanowi weryfikacja, czy wszystkie zabezpieczenia działają nie tylko w teorii, ale i w praktyce. Proces ten przypomina odbiór techniczny nowego domu – trzeba sprawdzić nie tylko plany, ale i działanie wszystkich zamków. Podstawowym narzędziem są regularne testy penetracyjne, symulujące działania realnego napastnika. Warto rozważyć zlecenie ich zewnętrznym, etycznym hakerom, których świeże spojrzenie często wykrywa luki pominięte przez osoby przyzwyczajone do własnej konfiguracji. Testy powinny obejmować zarówno ataki z zewnątrz, jak i scenariusze z wnętrza sieci.

Równie istotne jest ciągłe monitorowanie i analiza ruchu. Wdrożenie systemów klasy SIEM pozwala na korelację zdarzeń z różnych źródeł – firewalli, systemów wykrywania intruzów, serwerów – w poszukiwaniu nietypowych wzorców. Pojedynczy alert może być fałszywy, ale seria pozornie niepowiązanych zdarzeń może wskazywać na prowadzoną kampanię. Bezpieczeństwo to dynamiczny proces, dlatego jego utrzymanie wymaga stałej aktualizacji – nie tylko oprogramowania, ale także przeglądu polityk dostępu. Warto regularnie pytać: czy wszystkie konta administracyjne są nadal potrzebne?

Ostatecznie, sprawdzenie bezpieczeństwa sieci musi obejmować czynnik ludzki. Zaplanowane symulacje ataków phishingowych na użytkowników są bezcennym źródłem informacji o rzeczywistej świadomości w organizacji. Ich wyniki nie powinny służyć karaniu, lecz ukierunkowanemu szkoleniu. Pamiętajmy, że najdroższy firewall można obejść jednym kliknięciem. Trwałe bezpieczeństwo buduje się na trzech filarach: regularnej, zewnętrznej weryfikacji technicznej, inteligentnym monitorowaniu oraz nieustannym wzmacnianiu ludzkiej czujności. Tylko synergia tych obszarów daje pewność, że sieć jest nie tylko skonfigurowana, ale rzeczywiście chroniona.