Dlaczego Twój router domowy to najsłabsze ogniwo w Twojej sieci (i jak to naprawić)

Dla większości użytkowników router to po prostu niepozorne pudełko, które „magicznie” zapewnia internet. W rzeczywistości to właśnie on bywa krytycznym punktem awarii, pełniąc funkcję starzejącego się strażnika bramy. Sprzęt dostarczany przez operatorów często projektowany jest z myślą o podstawowej łączności, kosztem regularnych aktualizacji zabezpieczeń i nowoczesnych funkcji. Po kilku latach użytkowania takie urządzenie zamienia się w cyfrową twierdzę z rozchylonymi wrotami, stanowiąc łatwy cel dla ataków. Słabość routera nie ogranicza się jednak do kwestii bezpieczeństwa; przestarzały model może skutecznie tłumić prędkość łącza, oferując przy tym zasięg ledwo wystarczający do pokonania grubszej ściany.

Wyzwanie ma zazwyczaj dwa źródła. Po pierwsze, koncentrujemy się na parametrach oferowanych przez dostawcę usług, zapominając, że router musi te zasoby sprawnie dystrybuować. Archaiczne standardy Wi-Fi, jak 802.11n czy pierwsze wersje AC, nie radzą sobie z dziesiątkami współczesnych urządzeń – od telefonów po inteligentne sprzęty AGD – tworząc wyraźne wąskie gardło. Po drugie, domowy router rzadko otrzymuje łaty bezpieczeństwa po początkowym okresie eksploatacji, a fabryczne hasła wraz ze zdalnym zarządzaniem bywają otwartą furtką dla sieci botnet. Twoja sieć jest tak bezpieczna, jak jej najsłabszy element, którym często okazuje się zapomniane urządzenie migające diodami w kącie pokoju.

Poprawa tej sytuacji nie wymaga ani dużych nakładów, ani specjalistycznej wiedzy. Podstawą jest zalogowanie się do panelu administracyjnego routera i zastąpienie domyślnych danych logowania mocnym, unikalnym hasłem. Kolejnym krokiem powinno być wyłączenie nieużywanych funkcji, takich jak WPS czy dostęp zdalny. Niezbędne jest także ręczne sprawdzenie i zainstalowanie najnowszego oprogramowania systemowego od producenta – to prosty sposób na załatanie znanych luk. Jeśli twój router ma więcej niż pięć lat, rozważ wymianę na nowszy model, zwracając uwagę nie tylko na zasięg, ale również na deklarowany przez producenta okres wsparcia i aktualizacji. Nowoczesny, regularnie aktualizowany router to nie fanaberia, lecz podstawa wydajnej i chronionej sieci domowej, która przekształca słaby punkt w jej mocną stronę.

Od smart-grill do kamery: Jak fizycznie zmapować swoje urządzenia przed podziałem sieci

Zanim przystąpisz do podziału domowej sieci na segmenty, kluczowe jest przeprowadzenie fizycznej inwentaryzacji wszystkich podłączonych urządzeń. Proces ten przypiada spisowi majątku przed reorganizacją – musisz dokładnie wiedzieć, co posiadasz, aby podjąć świadome decyzje. Chodzi nie tylko o komputery i telefony, ale o cały ekosystem „inteligentnych” gadżetów, które po cichu korzystają z łącza. Warto przejść przez wszystkie pomieszczenia, skrupulatnie notując każdy sprzęt: od żarówki w lampce nocnej i konsoli do gier, po często pomijany inteligentny grill na tarasie czy dedykowaną kamerę monitoringu. Wiele z tych urządzeń korzysta ze stałych adresów IP lub wymaga otwartych portów, a ich nagła utrata łączności po zmianach w sieci może być źródłem irytacji.

Ten fizyczny audyt jest nieodzowny, ponieważ oprogramowanie routera zwykle prezentuje jedynie listę aktywnych połączeń opatrzonych enigmatycznymi nazwami producentów lub adresami MAC. Widząc wpis „TexasInstruments”, możesz nie skojarzyć go od razu z gniazdkiem sterującym ekspresem do kawy. Mapując urządzenia w fizycznej przestrzeni, przypisujesz konkretny przedmiot do abstrakcyjnego wpisu w panelu. Dla każdego z nich warto zanotować nie tylko przeznaczenie, ale także zakres użytkowania. Czy drukarka sieciowa służy wszystkim domownikom, czy tylko jednej osobie? Czy kamera IP potrzebuje dostępu z zewnątrz, czy działa wyłącznie w sieci lokalnej?

Stworzona w ten sposób mapa stanowi bezcenną podstawę do świadomej konfiguracji sieci VLAN czy reguł zapory. Pozwala logicznie pogrupować sprzęty według poziomu zaufania i funkcjonalności. Wszystkie gadżety IoT, jak wspomniany grill, termostat czy asystenci głosowi, które notorycznie cechują się słabym zabezpieczeniem, można umieścić w odrębnej, izolowanej sieci. Jednocześnie zapewnisz płynną komunikację w obrębie segmentu dla urządzeń, które muszą ze sobą współpracować, jak centrum multimedialne i serwer NAS. Bez tego wstępnego rozeznania podział sieci może przynieść więcej kłopotów niż korzyści, prowadząc na przykład do sytuacji, w której telefon nie może wydrukować zdjęcia, ponieważ oba urządzenia znalazły się w różnych, odseparowanych sieciach.

Konfiguracja VLAN krok po kroku: Nie musisz być administratorem, żeby to zrobić

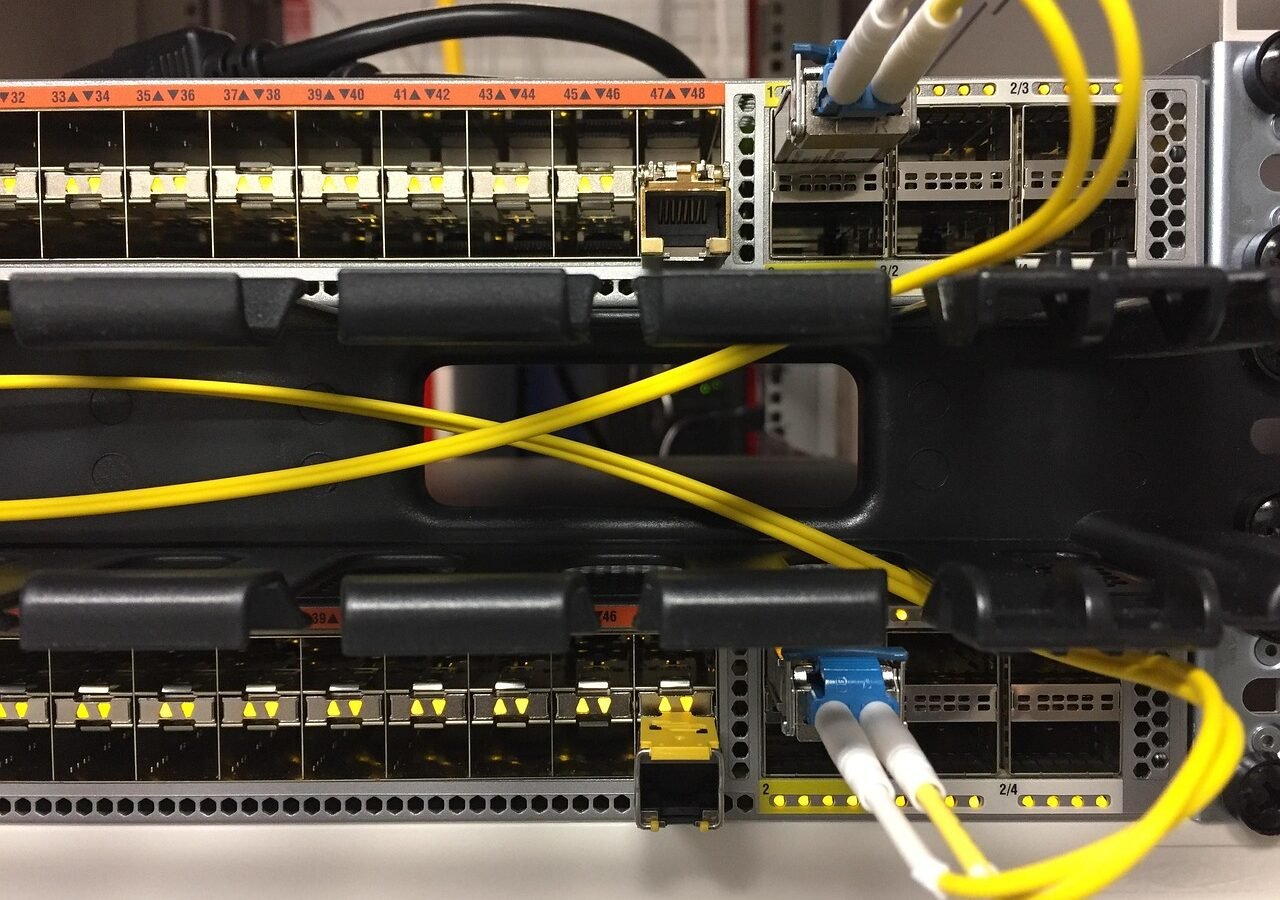

Konfiguracja sieci VLAN może brzmieć jak zadanie dla eksperta, jednak w praktyce jest to proces, który można przeprowadzić samodzielnie, korzystając z intuicyjnego interfejsu nowoczesnego przełącznika. Klucz to zrozumienie prostego założenia: VLAN to logiczny podział jednej fizycznej sieci na odseparowane segmenty, niczym kilka niezależnych, wirtualnych przełączników w jednej obudowie. Rozpoczynając pracę, pierwszym krokiem jest zalogowanie się do panelu zarządzania przełącznika przez przeglądarkę. Niezbędny adres znajdziesz w dokumentacji urządzenia lub często na naklejce na jego obudowie.

Po zalogowaniu odszukaj zakładkę związaną z zarządzaniem VLAN lub zaawansowanymi ustawieniami sieci. W większości przypadków proces sprowadza się do nadania nowej sieci wirtualnej unikalnego numeru ID oraz opisowej, przyjaznej nazwy, np. „VLAN_Goście” lub „VLAN_Praca”. To moment, w którym decydujesz o architekturze swojej sieci – czy urządzenia w piwnicy mają być odizolowane od tych w salonie, czy drukarka ma być widoczna tylko dla wybranych komputerów. Po utworzeniu wirtualnej sieci należy przypisać do niej konkretne porty fizyczne przełącznika. Ten etap jest najważniejszy, ponieważ określa, które gniazdo sieciowe będzie obsługiwało dany segment.

Przykładowo, jeśli porty od 1 do 8 przypiszesz do VLAN dla gości, a porty od 9 do 16 do VLAN służbowego, urządzenia podłączone do tych grup nie będą się nawzajem widzieć, co zwiększa bezpieczeństwo i porządkuje ruch. Pamiętaj, aby jeden port, zwykle ten podłączony do głównego routera, skonfigurować jako „tagowany” (trunk), co umożliwi mu przenoszenie ruchu z wielu VLAN-ów jednocześnie, dając im wszystkim dostęp do internetu. Ostatnim krokiem jest zawsze zapisanie zmian i restart przełącznika, aby konfiguracja została zastosowana. Dzięki takiemu podejściu, nawet bez specjalistycznego wykształcenia, możesz uporządkować domową lub małobiznesową sieć, podnosząc jej wydajność i poziom ochrony.

Bezpieczna sieć dla gości w 5 minut: Niech łączą się, ale nie widzą Twojego smart TV i laptopa

W czasach, gdy goście często pytają o dostęp do internetu, udostępnienie hasła do domowej sieci Wi-Fi stało się cyfrowym odpowiednikiem poczęstunku. Ten uprzejmy gest otwiera jednak drzwi nie tylko do sieci, ale potencjalnie także do wszystkich urządzeń w niej działających. Twoje prywatne pliki na laptopie, historia oglądania w telewizorze, a nawet dane z inteligentnych gadżetów mogą stać się dostępne dla technicznie wtajemniczonej osoby. Na szczęście większość współczesnych routerów oferuje funkcję, która rozwiązuje ten problem w kilka minut: dedykowaną sieć dla gości.

Utworzenie takiej sieci zwykle sprowadza się do zalogowania się do panelu administracyjnego routera (poprzez wpisanie jego adresu IP w przeglądarce) i odnalezienia w ustawieniach bezprzewodowych opcji „Sieć gościnna” lub podobnej. Jej kluczową zaletą jest izolacja klientów. Oznacza to, że urządzenia podłączone do sieci gościnnej otrzymują dostęp do internetu, lecz są odgrodzone logiczną barierą od głównej sieci domowej. To właśnie ta bariera uniemożliwia im przeglądanie udostępnionych folderów czy komunikację z twoim telewizorem.

Warto poświęcić chwilę na odpowiednie skonfigurowanie tej funkcji. Oprócz nadania sieci odrębnej nazwy (SSID) i mocnego hasła, rozważ ustawienie harmonogramu działania lub ograniczenia przepustowości. Harmonogram może automatycznie wyłączyć sieć gościnną po wizycie, zwiększając bezpieczeństwo, a limit pasma zapobiegnie spowolnieniu łącza w przypadku pobierania dużych plików. Pamiętaj, że ta prosta czynność to nie tylko przejaw dbałości o prywatność, ale elementarna higiena cyfrowa. Chroni cię przed przypadkowym lub celowym dostępem do wrażliwych zasobów, pozostając przy tym całkowicie transparentna dla odwiedzających – dla nich to po prostu kolejna dostępna sieć. To minimalny wysiłek, który znacząco podnosi bezpieczeństwo twojej domowej cyberprzestrzeni.

Izolacja IoT: Jak zapobiec, by inteligentna żarówka stała się furtką dla hakerów

Inteligentne żarówki i podobne gadżety często postrzegane są jako nieskomplikowany i bezpieczny początek przygody z smart home. Ta pozorna prostota bywa jednak myląca. Urządzenia IoT działają jak miniaturowe komputery z własnym oprogramowaniem, które – jeśli nie jest aktualizowane – może zawierać znane luki. Haker, wykorzystując taką słabość, rzadko interesuje się samym sterowaniem światłem. Jego prawdziwym celem jest użycie żarówki jako punktu wejścia do sieci domowej, a następnie przemieszczenie się w jej głąb, aby uzyskać kontrolę nad cenniejszymi urządzeniami, takimi jak komputery, kamery czy dyski z danymi.

Podstawową strategią obrony jest segmentacja sieci, czyli stworzenie wirtualnych, odseparowanych stref. Wiele nowoczesnych routerów oferuje funkcję sieci gościnnej, którą można zaadaptować właśnie dla sprzętów IoT. Umieszczając inteligentne żarówki, głośniki czy czujniki w takiej wyizolowanej sieci, skutecznie odgradzasz je od głównej sieci, gdzie przechowywane są wrażliwe informacje. Nawet jeśli jedno z urządzeń IoT zostanie przejęte, haker napotka barierę blokującą dostęp do najcenniejszych zasobów. To jak zamknięcie potencjalnego intruza w przedpokoju bez możliwości wejścia do dalszych części domu.

Oprócz izolacji sieciowej, kluczowe jest świadome zarządzanie samymi urządzeniami. Należy bezwzględnie zmieniać fabryczne hasła na silne i unikatowe oraz regularnie sprawdzać dostępność aktualizacji oprogramowania w aplikacji producenta. Warto też okresowo przeglądać listę podłączonych urządzeń w panelu routera, wyłapując ewentualne nieznane pozycje. Pamiętajmy, że bezpieczeństwo inteligentnego domu to proces, a nie jednorazowa konfiguracja. Proaktywne podejście, łączące fizyczną separację sieci z podstawową higieną cyfrową, znacząco redukuje ryzyko, przekształcając potencjalną furtkę w solidnie zabezpieczone drzwi.

Zaawansowane reguły firewall: Które urządzenia mogą rozmawiać ze sobą w Twoim domu?

Współczesna domowa zapora sieciowa to znacznie więcej niż prosty filtr blokujący złośliwy ruch z zewnątrz. Jej zaawansowane reguły pozwalają precyzyjnie sterować komunikacją pomiędzy urządzeniami wewnątrz sieci, budując wielowarstwową strukturę bezpieczeństwa i prywatności. Podejście to, zwane segmentacją, polega na logicznym podziale domowej infrastruktury na strefy zaufania. Dzięki temu można określić, które urządzenia mają prawo się ze sobą łączyć, a które powinny działać w odosobnieniu. Można na przykład stworzyć regułę zezwalającą telefonowi na sterowanie inteligentnym oświetleniem, ale już blokującą mu dostęp do domowego serwera z dokumentami. Taka kontrola jest niezbędna w erze Internetu Rzeczy, gdzie liczba podłączonych gadżetów lawinowo rośnie.

Wdrożenie tych zasad wymaga odrobiny wiedzy, jednak podstawowa logika jest przystępna. W nowoczesnych routerach lub zaawansowanych systemach sieciowych (jak pfSense czy OPNsense) tworzy się reguły zapory oparte na adresach IP lub – lepiej – na stałych rezerwacjach adresów przypisanych do konkretnych urządzeń. Typowym zastosowaniem jest wydzielenie osobnej, izolowanej sieci dla gości. Coraz popularniejszym scenariuszem jest też odseparowanie kamer IP i innych czujników od sieci, w której pracują komputery i telefony, tak by w przypadku ich przejęcia intruz nie mógł przeskoczyć na bardziej wrażliwe cele.

Można na to spojrzeć jak na zarządzanie ruchem w małym mieście – zapora pełni rolę dyspozytora, decydującego, które połączenia są dozwolone dla danych urządzeń. Dzięki zaawansowanym regułom można na przykład zezwolić konsoli na komunikację z zewnętrznymi serwerami gier, jednocześnie blokując jej próby połączenia z domowym laptopem służbowym. Taka szczegółowa polityka nie tylko podnosi poziom bezpieczeństwa, ale może też rozwiązywać problemy z wydajnością, ograniczając zbędny ruch wewnętrzny. Ostatecznie, świadome decydowanie o tym, które urządzenia mogą się ze sobą komunikować, to przejście od biernej ochrony do aktywnego kształtowania własnej, prywatnej cyfrowej przestrzeni.

Testowanie i utrzymanie: Jak sprawdzić, czy Twoje segmenty działają i nie psują codziennego użytkowania

Wdrożenie segmentacji to dopiero początek drogi. Prawdziwe wyzwanie pojawia się później, gdy trzeba zapewnić, że wprowadzone podziały nie generują problemów dla użytkowników i samej infrastruktury. Kluczowe jest przyjęcie perspektywy, że segment to nie statyczna etykieta, lecz dynamiczny filtr wymagający okresowej kalibracji. Proces ten przypomina konserw